Verschlüsselung optimieren: In 3 Schritten zu erhöhter Datensicherheit

| Ramona Becker | Lesedauer: 7 Min.

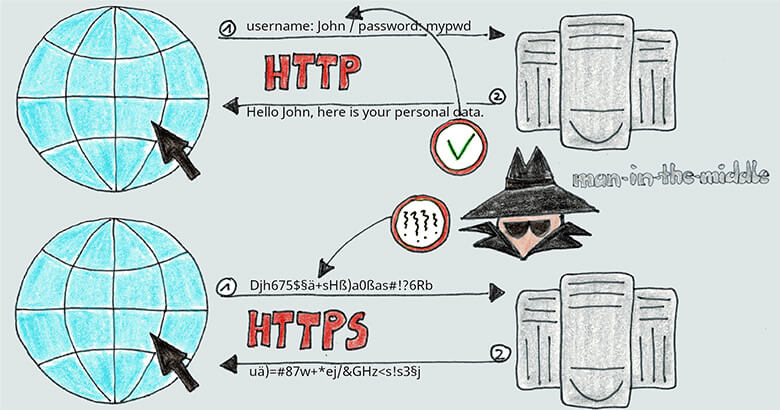

In der ständig fortschreitenden Welt der digitalen Sicherheit und Datenübertragung ist die kontinuierliche Anpassung von Verschlüsselungsprotokollen von entscheidender Bedeutung. Unsere SEEBURGER Cloud Services, die eine Fülle von sensiblen Informationen verarbeiten, unterliegen ständigen Verbesserungen, um den höchsten Sicherheitsstandards zu genügen. In diesem Beitrag werfen wir einen Blick auf die Gründe, warum wir die Unterstützung von TLS […]